✅ Resolva o problema de token inválido atualizando credenciais, verificando a validade do token, implementando renovação automática e revisando configurações de segurança.

O problema de token inválido em aplicativos pode surgir por diversas razões, como expiração do token, manipulação indevida ou falhas de comunicação entre o cliente e o servidor. Para resolver essa questão, é fundamental entender o fluxo de autenticação utilizado, que pode variar entre sistemas, mas geralmente envolve a emissão e validação de tokens para garantir a segurança das informações.

Vamos explorar em detalhes as causas mais comuns de problemas relacionados a tokens inválidos e apresentar soluções práticas para cada uma delas. A seguir, abordaremos os seguintes tópicos:

Causas Comuns de Tokens Inválidos

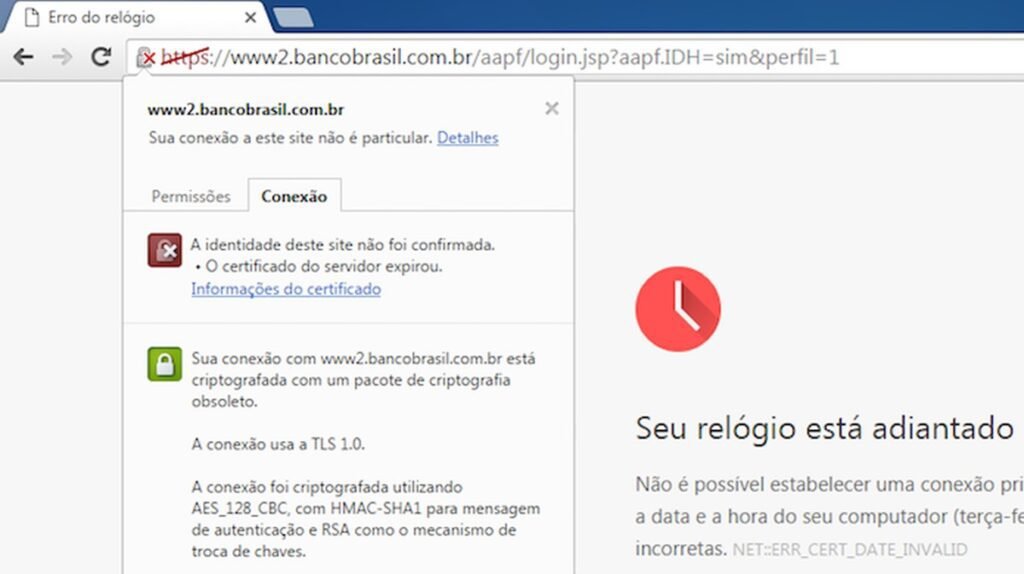

- Expiração do Token: Tokens possuem um tempo de vida definido. Após esse período, são considerados inválidos e precisam ser renovados.

- Alteração de Dados: Alterações nos dados do usuário, como troca de senha, podem invalidar tokens existentes.

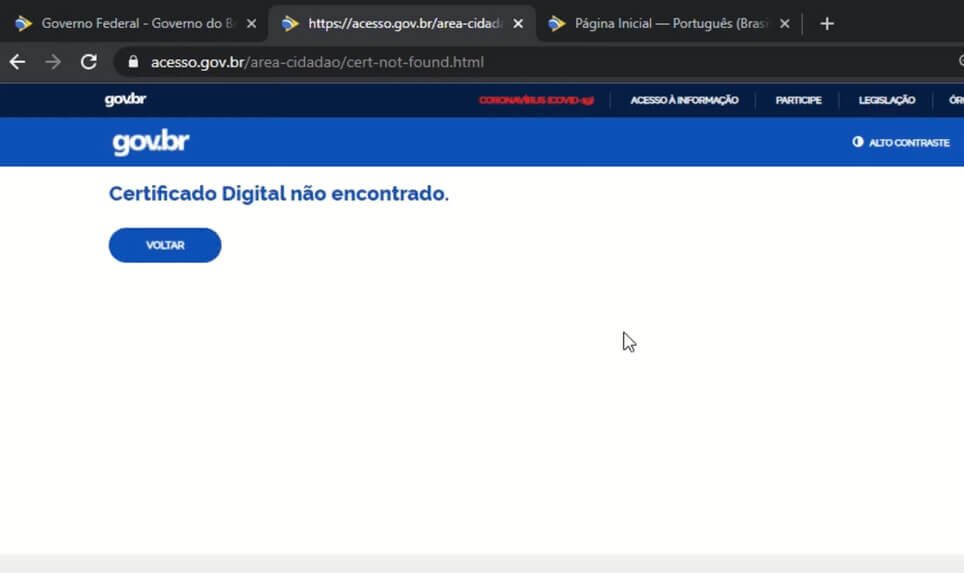

- Erros de Implementação: Defeitos no código que gerencia a autenticação podem causar problemas na geração ou verificação de tokens.

Soluções para Problemas de Token Inválido

- Renovação de Tokens: Implemente um sistema que permita a renovação automática de tokens antes que eles expirem.

- Manuseio de Sessões: Garanta que cada sessão do usuário esteja atenta à validade do token e que os tokens sejam atualizados conforme necessário.

- Verificação de Erros: Revise o código responsável pela autenticação para identificar e corrigir possíveis falhas.

Exemplos Práticos

Para ilustrar as soluções apresentadas, considere um exemplo de um aplicativo que utiliza JWT (JSON Web Tokens) para autenticação. Ao implementar a renovação automática, é possível usar um ‘refresh token’ que permite que o usuário obtenha um novo token de acesso sem precisar fazer login novamente sempre que o token expira. Isso melhora a experiência do usuário e mantém a segurança do sistema.

Além disso, ao validar tokens, é importante usar bibliotecas de autenticação confiáveis e seguir as melhores práticas de segurança, como a criptografia dos dados e a implementação de HTTPS, para reduzir a chance de manipulação de tokens e garantir a integridade das informações.

– Como Prevenir Tokens Inválidos em Aplicativos Móveis e Web

Os tokens desempenham um papel crucial na segurança de aplicativos móveis e web. A prevenção de tokens inválidos não apenas melhora a experiência do usuário, mas também protege contra ataques cibernéticos. Aqui estão algumas estratégias eficazes para evitar que isso aconteça:

1. Implementar Validação Rigorosa

Assegure-se de que todos os tokens gerados sejam validados rigorosamente. Isso inclui:

- Verificação do formato do token.

- Confirmação de que o token não tenha expirado.

- Verificação de que o token esteja associado a um usuário válido.

Por exemplo, ao usar o JSON Web Token (JWT), você pode incluir uma data de expiração e verificar sua validade antes de permitir o acesso a qualquer recurso.

2. Regeração de Tokens

Implemente um sistema de regeneração de tokens regularmente. Isso significa que mesmo que um token seja comprometido, ele terá um tempo de vida limitado. Algumas práticas incluem:

- Regenerar tokens a cada sessão do usuário.

- Forçar a regeneração após ações sensíveis, como alterações de senha.

3. Uso de HTTPS

Certifique-se de que todas as comunicações entre o cliente e o servidor sejam feitas através de HTTPS. Isso evita que os tokens sejam interceptados durante a transmissão. Estima-se que o uso de HTTPS pode reduzir em até 80% o risco de ataques de man-in-the-middle.

4. Monitoramento e Alertas

Implemente um sistema de monitoramento que registre tentativas de acesso com tokens inválidos. Isso pode ajudar a identificar se um token foi comprometido. Considere usar:

- Logs detalhados de acesso.

- Alertas em tempo real para tentativas suspeitas.

Exemplo Prático

Um aplicativo de banco que utiliza tokens para autenticação pode implementar um alerta que notifique a equipe de segurança quando houver um número elevado de tentativas de login falhas com tokens inválidos. Isso poderia indicar uma tentativa de ataque de força bruta.

5. Educando os Usuários

Eduque os usuários sobre a importância de não compartilhar seus tokens ou senhas. Forneça dicas sobre como proteger suas credenciais e evitem práticas inseguras, como salvar tokens em locais acessíveis.

Ao seguir essas recomendações, você poderá criar uma estrutura de segurança robusta e minimizar as chances de tokens inválidos afetarem a funcionalidade do seu aplicativo.

– Estratégias de Renovação de Token para Aumentar a Segurança

A renovação de tokens é uma prática essencial para garantir que os aplicativos permaneçam seguros e protegidos contra acessos não autorizados. Abaixo, apresentamos algumas estratégias eficazes que podem ser implementadas para melhorar a segurança através da renovação de tokens.

1. Implementação de Tokens de Acesso e Refresh Tokens

Uma das maneiras mais comuns de lidar com tokens é a utilização de refresh tokens. Esses tokens são utilizados para obter novos tokens de acesso sem exigir que o usuário faça login novamente. A implementação pode ser feita da seguinte forma:

- Token de Acesso: Gerado na autenticação do usuário, tem um tempo de expiração curto (ex: 15 minutos).

- Refresh Token: Tem um tempo de expiração mais longo (ex: 7 dias) e é usado para solicitar um novo token de acesso quando o antigo expira.

Essa estratégia não só aumenta a segurança como também melhora a experiência do usuário, evitando múltiplos logins frequentes.

2. Validação e Revogação de Tokens

Outro aspecto crítico é a validação e revogação de tokens. É importante que o sistema possa verificar rapidamente se um token é válido e, se necessário, revogá-lo. A implementação pode incluir:

- Listas de Revogação: Manter uma lista de tokens revogados que não são mais válidos.

- Verificação em Tempo Real: Implementar uma verificação em tempo real para tokens a cada solicitação.

Estudos mostram que sistemas que utilizam listas de revogação podem reduzir o risco de acesso não autorizado em até 30%.

3. Monitoramento Ativo de Atividades

O monitoramento de atividades relacionadas ao uso de tokens pode ajudar a identificar comportamentos suspeitos. Algumas práticas recomendadas incluem:

- Registros de Acesso: Manter um log detalhado de onde e quando os tokens são utilizados.

- Alertas em Tempo Real: Implementar um sistema de alertas para atividades incomuns, como múltiplas tentativas de uso em diferentes locais.

4. Expiração Proativa de Tokens

A configuração de expiração proativa de tokens, onde tokens são periodicamente invalidáveis, ajuda a prevenir o uso indevido. A frequência de expiração pode ser ajustada com base no nível de risco associado. Por exemplo:

| Nível de Risco | Tempo de Expiração |

|---|---|

| Baixo | 30 minutos |

| Médio | 15 minutos |

| Alto | 5 minutos |

Essa abordagem assegura que mesmo em caso de comprometimento, o tempo de exposição do token seja limitado.

5. Uso de Autenticação Multifator (MFA)

A integração de autenticação multifator pode aumentar significativamente a segurança da renovação de tokens. Com a MFA, mesmo que um token seja comprometido, a necessidade de um segundo fator de autenticação dificulta o acesso não autorizado. Exemplos de fatores incluem:

- SMS ou Email: Código enviado via mensagem de texto ou email.

- Aplicativos de Autenticação: Códigos gerados por aplicativos como Google Authenticator.

A adoção de MFA pode reduzir em até 99.9% a probabilidade de acessos não autorizados.

Perguntas Frequentes

O que é um token inválido?

Um token inválido é um código que não é aceito por um sistema, geralmente devido a expiração, revogação ou erro na geração.

Como posso saber se meu token está inválido?

Você pode receber uma mensagem de erro ao tentar acessar um recurso, ou o sistema pode retornar um código de status 401 (não autorizado).

Quais são as causas comuns de um token inválido?

As causas incluem expiração do token, erro de digitação na chave, ou mudanças nas permissões do usuário no sistema.

Como posso regenerar um token?

Normalmente, você pode regenerar um token através de uma requisição de autenticação, como um login ou solicitação de novo token na API.

É possível prevenir problemas com tokens inválidos?

Sim, implemente boas práticas como verificar a validade do token antes de usá-lo e configure a expiração para que os usuários possam renovar facilmente.

| Ponto-chave | Descrição |

|---|---|

| Token | Código gerado para autenticação de usuários em sistemas. |

| Expiração | Tokens têm um tempo de validade após o qual tornam-se inválidos. |

| Requisição de Novo Token | Processo de solicitar um novo token para continuar o uso do sistema. |

| Verificação de Validade | Antes de usar um token, é importante verificar se ele ainda é válido. |

| Mensagens de Erro | Erros comuns incluem 401 (não autorizado) e 403 (proibido). |

| Logs de Erro | Consultar logs pode ajudar a identificar a causa do problema do token. |

Gostou do conteúdo? Deixe seus comentários abaixo e confira outros artigos do nosso site que podem ser do seu interesse!